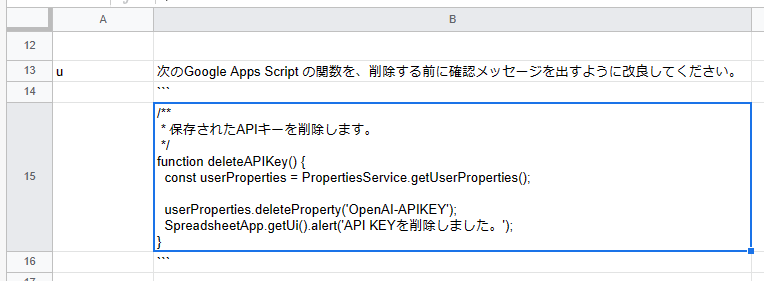

ChatGPTの過去ログが時々下の図のようになってアクセスできなくなるので、会話がうまくいった時はローカルにも保存したいと思い、

今日の午前中、ChatGPTと一緒に、Web上でのチャットをMarkDown形式でダウンロードできるBookmarkletを作成しました。開発には約2時間ほどかかりました。

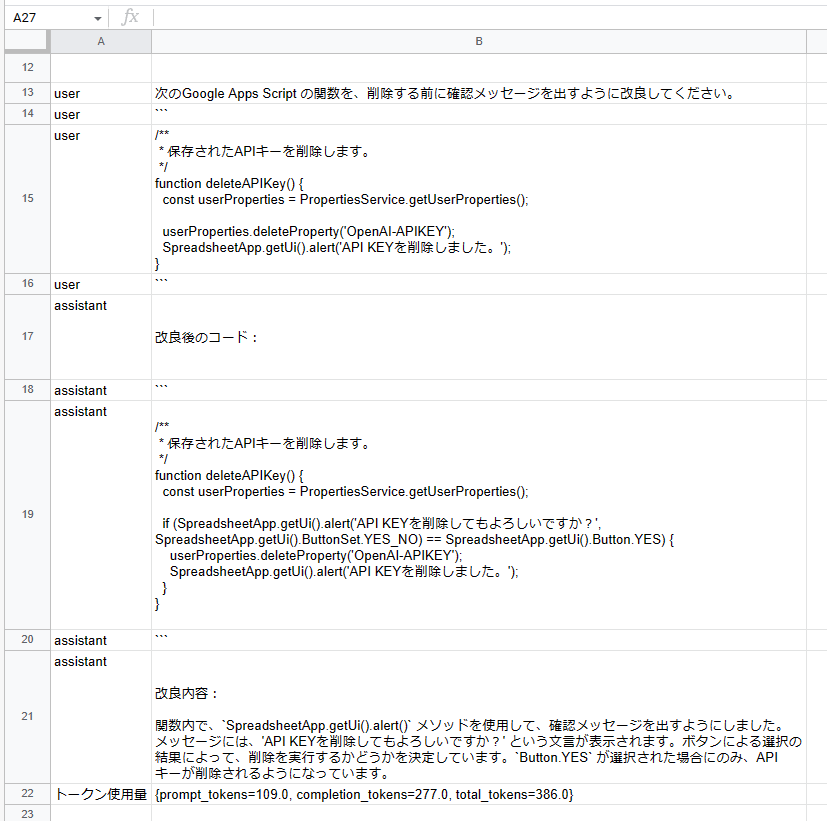

このプロジェクトは、会話が長くなったため二部構成に分けて進めました。最初の短い土台を除いて、コードをほとんど書かずに、ChatGPTに生成してもらいました。途中で何度も変更を加えていく中で、最初に変更した部分が元に戻ってしまいましたが、ChatGPTに指摘するとすぐに修正されました。

JavaScriptのコードは無事完成しましたが、minifyしてBookmarkletへの変換はうまくいかず、僕の根気が続かなかったため、完全には成功しませんでした。 minify して Bookmarklet への変換のような機械的な処理に失敗するのは意外でした。

結局 minify と Bookmarkletへの変換は、はてなのやっている Hatena::Let というブックマークレットを作成・公開するサービスを使いました。

開発の過程で行った会話は、GitHub Gistにアップロードしています。

また、Hatena::Letで作成したブックマークレットは、こちらからアクセスできます。 let.hatelabo.jp

- 3/23追記: ブックマークレットのコードを li アイテム対応にするなど、多少の改良をしました。

これからもChatGPTを活用して、いろいろな事に挑戦していきたいと考えています。